Die Angriffsflächen der Hacker sind aktuell groß wie nie zuvor!

Ein Großteil der Unternehmen hat bereits auf Homeoffice umgestellt. Aus Mangel an Vorbereitungszeit und verfügbarer Hardware müssen aktuell auch viele Privat-Computer für den Zugriff auf den Arbeitsplatz im Büro eingesetzt werden. Während die Computer in den Unternehmensnetzwerken professionell abgesichert sind, ist dies bei Home-Computern selten der Fall. Warum die drei Buchstaben VPN kein Allheilmittel sind und was Sie als betroffener Mitarbeiter oder als Unternehmer nun berücksichtigen müssen, erfahren Sie im folgenden Artikel.

Was in den letzten Jahren in der IT-Welt absolut verpönt war, wird aktuell zum Defacto-Standard: BYOD (bring your own device)

Man versteht darunter die Beschreibung, dass Mitarbeiter ihre Privatgeräte im Firmennetzwerk nutzen. Dies können Sie sich so vorstellen, als würde jeder Mitarbeiter plötzlich sein Privat-Notebook, Tablet, Wohnzimmer-PC und ähnliches mittels Netzwerkkabel direkt in Ihrem Serverraum an einen Netzwerkverteiler anhängen.

Aktuell werden Sie immer wieder den Begriff VPN hören - dieser steht für "virtual private network" und beschreibt die softwaremäßige Einbindung eines Computers in ein fremdes Netzwerk. Im konkreten Fall wird also VPN dazu verwendet, um einen PC mittels Software in das Firmennetzwerk einzubinden (quasi als Ersatz für ein sehr langes Netzwerkkabel von Ihrer Firma bis zu Ihrem Home-PC). Und hier beginnt die Überlegung spannend zu werden.

Der PC, auf dem üblicherweise der Nachwuchs trendige Computergames wie Call of Duty:Modern Warfare, Anno 1800, Resident Evil 3 oder Fortnite spielt, soll durch die Anbindung von VPN direkt ins Firmennetzwerk geholt werden. Natürlich gilt aber auch der umgekehrte Weg - möglicherweise sind auf den Homeoffice-PCs Datei- und Druckfreigaben aktiviert, die durch die VPN-Anbindung im Firmennetzwerk sichtbar werden. Überlegen Sie also, welche Fotos oder sonstigen Dateien auf Ihrem Computer gespeichert sind, die dann möglicherweise für die gesamte Belegschaft im Zugriff stehen.

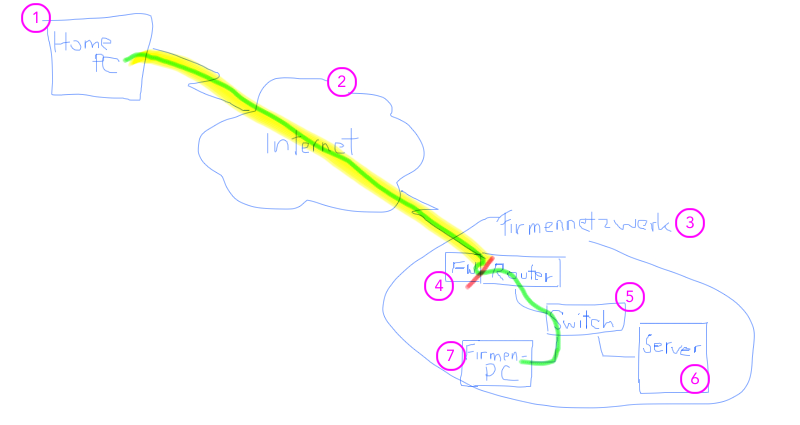

Eine mögliche Lösung mit dem geringst möglichen Aufwand ist der Einsatz einer Kombination aus einem Virtual Private Network (VPN), Remote Desktop Protocol (RDP) und entsprechenden Firewall- bzw. Netzwerk-Regeln für den Zugriff auf die Firmencomputer. Dieses Szenario ist im folgenden Bild schematisch dargestellt:

In der schematischen Darstellen sehen Sie, wie ein Home-PC durch das Internet eine VPN-Verbindung mit dem Firmennetzwerk aufbaut (gelbe Linie). Durch diesen VPN-Tunnel wird eine Remote Desktop Verbindung über die Firewall und den Router auf den entsprechenden PC im Firmennetzwerk hergestellt. Die gelbe Linie alleine kann also mit einem sehr langen Netzwerkkabel von ihrer Firma bis in ihr Wohnzimmer verglichen werden. Das allein ist leider aus Sicherheitsüberlegungen nicht ausreichen - kein IT-Fachmann würde es als sicher betrachten, wenn Sie Ihren Heim-PC einfach in der Firma ans Netzwerk stecken würden.

Über die Firewall kann gewährleistet werden, dass die RDP-Verbindung ausschließlich auf den einen PC im Büro aufgebaut werden kann. Wenn nun die RDP-Verbindung so konfiguriert ist, dass keinerlei Datenaustausch zwischen dem Home-PC und dem Firmen-PC möglich ist, dann haben Sie eine sehr sichere Verbindung. Zugunsten der leichten Verständlichkeit haben wir auf weitere Möglichkeiten und Details (wie z. B. die Verwendung einer DMZ [demilitarisierte Zone], VLANs, usw.) verzichtet - die IT-Profis unter den Lesern mögen uns dies verzeihen.

Nun aber zur Beschreibung der einzelnen Komponenten in der Übersicht:

1 - Ihr Heim-Computer

Im besten Fall ist Ihr Heimcomputer ein Computer, der aus dem IT-Fundus Ihres Unternehmens stammt. Damit kann gewährleistet werden, dass das System ordnungsgemäß installiert ist und auch den gängigen Sicherheitsstandards entspricht.

Sollte es sich um einen Privat-Computer handeln, dann stellen Sie sicher, dass der Computer ein aktuelles Betriebssystem hat (z. B. Windows 10) und dass ein professioneller Virenschutz darauf installiert ist. Computer mit vielen installierten Spielen oder sonstiger "Heim-Software" sollten für die Zugriffe auf Firmen-PCs nur im Notfall verwendet werden.

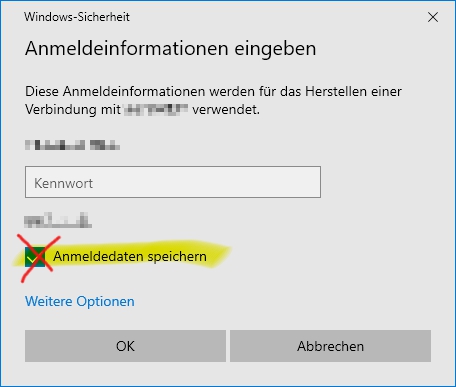

Speichern Sie auf keinen Fall das Passwort für den Zugang auf Ihren Firmen-PC in der RDP-Verbindung ab:

Sehen Sie auch davon ab, sich von der Firma Dokumente per Mail nach Hause zu schicken, um sie dort zu drucken. Erstens kann dies ein Verstoß gegen die Richtlinien der DSGVO sein und zweitens verbleiben diese Dokumente möglicherweise auf Ihrem privaten Computer und unberechtigte Personen bekommen Zugriff darauf.

Seien Sie sich speziell im Familienumfeld dessen bewusst, dass Sie Ihrem Arbeitgeber gegenüber eine gewisse Verantwortung haben und der liebe kleine Sprössling sicherlich gerne mal herumprobiert, was denn die neuen Icons am Bildschirm machen und was man da so alles entdecken kann.

Klären Sie mit Ihrem Arbeitgeber ab, ob Sie auf Ihrem Privat-PC das Mailprogramm so einrichten dürfen, dass Sie auf Firmenmails zugreifen können. Generell raten wir davon ab.

2 - das Internet

Beim Arbeiten im Homeoffice ist die Internet-Geschwindigkeit ein wichtiges Thema. Wenn mehrere Personen zuhause Teleworking betreiben oder auch die Kinder gleichzeitig auf schulische Inhalte zugreifen müssen, kann die Bandbreite möglicherweise nicht ausreichen. Verzichten Sie daher während der dienstlichen Aufgaben möglichst auf die Hintergrundbeschallung via YouTube oder Online-Radio und verwenden Sie lieber ein klassisches Radio- oder Fernsehgerät, das den Sender nicht über Internet bezieht.

Beachten Sie in diesem Zusammenhang auch unseren Artikel zum Thema Internetnutzung: https://www.pnc.at/slow-down

3 - Das Netzwerk in Ihrer Firma

Ihre IT-Abteilung war in den letzten Tagen gefordert (und ist es möglicherweise immer noch), Ihnen möglichst rasch und unkompliziert einen Fernzugang ins Firmennetzwerk zu ermöglichen. Ein derartiges Netzwerk ist in Abhängigkeit der Größe und der umgesetzten Sicherheitseinstellungen ein mehr oder weniger kompliziertes Konstrukt. Die kleinsten Fehler in der Konfiguration können massive Sicherheitsprobleme nach sich ziehen oder sogar einen Komplettausfall bedeuten. Nicht jeder IT-Experte kennt jede Ihrer Anforderungen im Detail. Testen Sie bitte daher möglichst bald alle Ihre Anwendungen und melden Sie sich frühzeitig bei der IT, falls etwas nicht erwartungsgemäß funktioniert.

Sollten Nachjustierungen vorgenommen werden müssen, so benötigt die IT möglicherweise entsprechende Vorlaufzeit. Ein Schnellschuss kann fatal enden!

4 - Firewall, Router, Gateway

Diese Geräte sind der "Grenzschutz". Einerseits ist ein Router erforderlich, um Ihr Firmennetzwerk mit dem Internet zu verbinden. In den meisten KMU-Netzwerken übernimmt dieser auch die Funktion der Firewall. Eine Firewall schützt Ihr Netzwerk vor unberechtigten Zugriffen von außen (aber auch von innen) und sorgt somit für weitere Sicherheit.

5 - Netzwerkverteiler

Die Fachleute sagen auch Switch dazu. Dieses Gerät ist sowas wie eine intelligente Verteilersteckdose und verteilt das Netzwerksignal an alle angeschlossenen Geräte. In Abhängigkeit der Netzwerkgröße sind diese Geräte in unterschiedlicher Größe und Anzahl vorhanden.

6 - Server

Auf diesem Gerät (davon kann es in einem Netzwerk auch mehrere geben) sind Ihre Unternehmensdaten gespeichert. Meist haben Server weitere zentrale Rollen, wie z.B. die Verwaltung von Benutzerkonten und Druckern. Sie können auch Applikationsserver oder Datenbankserver sein.

7 - Ihr Firmen-Computer

Ihr Firmencomputer ist Teil des gesamten Firmennetzwerks und hat meist eine Menge Rechte im gesamten Netzwerkverbund. Wie Sie aus der Grafik oben und aus den Beschreibungen entnehmen können, ist der Fernzugriff von zuhause einerseits ein Zusammenspiel aus vielen einzelnen Komponenten. Sollte etwas nicht funktionieren, kann der Fehler überall auf der gesamten Strecke liegen. Auch die Geschwindigkeit ist von vielen Faktoren abhängig.

Seien Sie sich dessen bewusst, dass der Fernzugriff meist einen Großteil Ihres Firmennetzwerks auf Ihren Wohnzimmer-PC holt. Das heißt, umgekehrt erklärt - Ihre Familie ist somit quasi die ganze Zeit in Ihrem Büro!

Neben Remote Desktop Protocol (RDP oder auch RDS [s steht dann für session]) gibt es noch vergleichbare Technologien wie beispielsweise Citrix. Diese befinden sich auf einer ähnlichen Sicherheitsstufe und sind genauso geeignet.

Beim Einloggen werden neben simplen Passwörtern auch noch höherwertige Verfahren, wie beispielsweise eine Multifaktor-Authentifizierung (MFA) verwendet. Dabei haben Sie typischerweise einen Benutzernamen, ein Kennwort und einen Code, der über ein alternatives Medium (z. B. SMS am Handy oder Token) bei jedem Login zur Verfügung gestellt wird. Diese Variante ist die derzeit gängigste.

Die Hacker warten schon...

In den letzten Tagen musste es schnell gehen. Der Heimarbeitsplatz war innerhalb von Stunden einzurichten und das wissen natürlich auch die bösen Buben. Häufig sind auf den Heim-PCs (bzw. in den Heimnetzwerken) keine professionellen Schutzmechanismen wie Firewalls oder einfach ein gut konfigurierter Virenschutz vorhanden.

Und genau darauf zielen aktuelle Angriffswellen ab. Derzeit merken wir bereits, wie sich Hacker die Corona-Panik zunutze machen und beispielsweise per Mail versuchen, VPN-Software anzupreisen, die dann alles sicher machen soll.

Das Gegenteil ist natürlich der Fall. Wenn man diese Art von Software runterlädt, dann installiert man sich Schadsoftware!

Achten Sie also bitte unbedingt darauf, dass Ihr Heimarbeitsplatz professionell betreut wird und ziehen Sie notfalls die entsprechenden IT-Experten hinzu. Ihr Arbeitgeber wird es Ihnen danken!

Alexander Beck, BA

Geschäftsführer